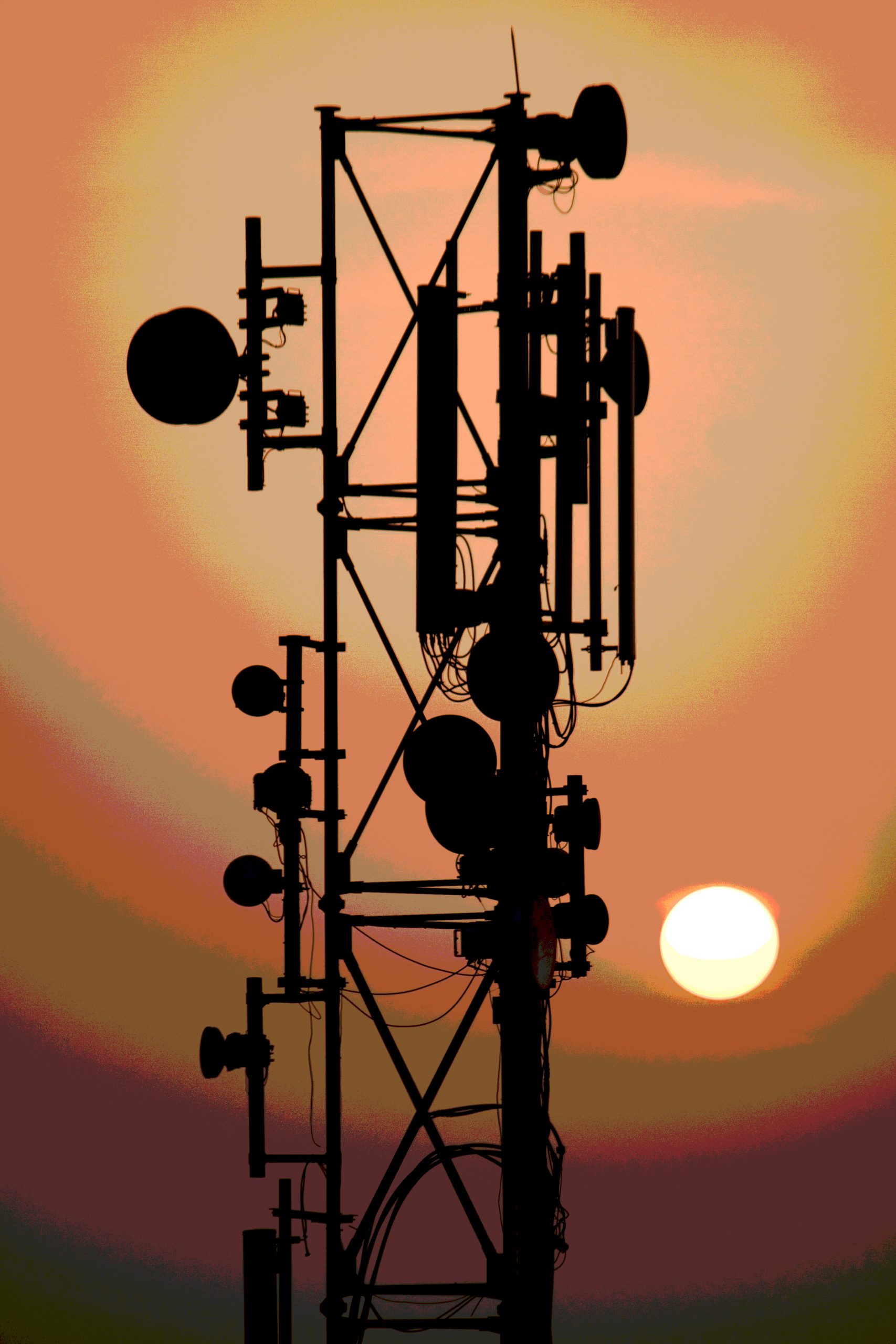

Telecom security reboot: Why zero trust is the only way forward

Telecom networks are everywhere. They keep the world moving — all the way from managing data, […]

Fluent Bit vulnerabilities could enable full cloud takeover

Fluent Bit, a widely deployed log-processing tool used in containers, Kubernetes DaemonSets, and major cloud platforms, […]

Hackerangriff auf Hochschule Mainz

Die Hochschule Mainz wurde gehackt. Hochschule Mainz Die Hochschule Mainz ist nach eigener Einschätzung am Montag […]

7 signs your cybersecurity framework needs rebuilding

Cybersecurity frameworks are the guidelines enterprises use to guard against cyberattacks. The typical framework describes the […]

Quantum Computing Risks: What CISOs Must Prepare for Before 2026

There is an unprecedented transformation in the enterprise security environment. Quantum computing that used to be […]

8 effektive Multicloud-Security-Tipps

srcset=”https://b2b-contenthub.com/wp-content/uploads/2025/06/Krasovski-Dimitri-shutterstock_1277815804_16z9.jpg?quality=50&strip=all 4403w, https://b2b-contenthub.com/wp-content/uploads/2025/06/Krasovski-Dimitri-shutterstock_1277815804_16z9.jpg?resize=300%2C168&quality=50&strip=all 300w, https://b2b-contenthub.com/wp-content/uploads/2025/06/Krasovski-Dimitri-shutterstock_1277815804_16z9.jpg?resize=768%2C432&quality=50&strip=all 768w, https://b2b-contenthub.com/wp-content/uploads/2025/06/Krasovski-Dimitri-shutterstock_1277815804_16z9.jpg?resize=1024%2C576&quality=50&strip=all 1024w, https://b2b-contenthub.com/wp-content/uploads/2025/06/Krasovski-Dimitri-shutterstock_1277815804_16z9.jpg?resize=1536%2C864&quality=50&strip=all 1536w, https://b2b-contenthub.com/wp-content/uploads/2025/06/Krasovski-Dimitri-shutterstock_1277815804_16z9.jpg?resize=2048%2C1152&quality=50&strip=all 2048w, https://b2b-contenthub.com/wp-content/uploads/2025/06/Krasovski-Dimitri-shutterstock_1277815804_16z9.jpg?resize=1240%2C697&quality=50&strip=all 1240w, https://b2b-contenthub.com/wp-content/uploads/2025/06/Krasovski-Dimitri-shutterstock_1277815804_16z9.jpg?resize=150%2C84&quality=50&strip=all 150w, […]

New Shai-Hulud worm spreading through npm, GitHub

A new version of the Shai-Hulud credentials-stealing self-propagating worm is expanding through the open npm registry, […]

2026 CSO Hall of Fame call for nominations

Hall of Fame award nominations are officially open, and we’re calling on you, your peers, teams […]

What keeps CISOs awake at night — and why Zurich might hold the cure

Sleepless nights in cybersecurity When I attended the Global Cyber Conference 2025 in Zurich last week, […]

AWS S3-Buckets im Visier von Ransomware-Banden

Ransomware-Banden haben ihren Fokus von traditionellen lokalen Zielen auf Cloud-Speicherdienste und insbesondere Amazon S3 verlagert. ImageFlow […]